MACsec IPコア

IEEE 802.1AE IPコア

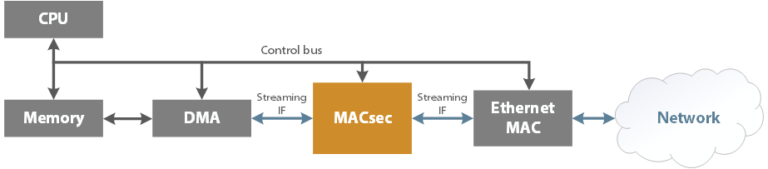

Xiphera MACsecファミリーは、IEEE Std 802.1AE-2018で標準化されているMACsec(Media Access Control security)プロトコルを実装した高速IPコアを提供します。MACsecプロトコルは、受信したフレームが送信を主張する送信局によって送信されたことを保証することによって、レイヤ2(OSIモデルによる)トラフィックのセキュリティインフラストラクチャを定義しています。また、局間のトラフィックは、データの機密性を提供するために暗号化され、データの整合性を提供するために認証されます。

典型的な MACsec アプリケーションは、10G、25G、40G、100G といった高いデータ帯域幅を必要とし、多くの場合 FPGA ベースのアクセラレーション から大きな恩恵を受ける。Xiphera MACsec IP は、BittWareの IA-840f および IA-420fAgilex FPGA ベースの PCIe カードで動作します。

IEEE規格に準拠 802.1AE-2018

127.21 Gb/s Altera Agilex Fシリーズ

MACsecに準拠 プロトコル

特徴

中程度のリソースが必要です:

- Xiphera MACsec IPは、通常のFPGA実装では乗算器やDSPブロックを必要としません。

パフォーマンスを発揮します:

- Xiphera MACsec IP (XIP1213E)は100Gbpsのスループットを達成し、例えばIntelAgilex Fでは最大127.21Gbpsです。

スタンダードコンプライアンスです:

- Xiphera MACsec IPは、IEEE Std 802.1AE-2018で標準化されているMACsecプロトコルに準拠しています。

- 暗号スイートは、AES(Advanced Encryption Algorithm)規格に完全準拠し、GCM(Galois Counter Mode)規格にも準拠しています

テストベクター準拠:

- Xiphera MACsec IPは、IEEE Std 802.1AE-2018のAnnex Cに規定されたテストベクタに合格しています。

OSIネットワークモデル

データシートと製品詳細

機能性

空の見出し

Xiphera MACsec IPは、ガロアカウンターモード(AES-GCM)で256ビットのキーを持つAdvanced Encryption Standardを使用し、データの機密性、データの完全性、データの起源の認証を保護します。XIP1213Hは25Gbpsリンクのデータトラフィックに、XIP1213Eは100Gbpsリンクのトラフィックに最適です。

空の見出し

空の見出し

使用例

MACsecの本来のユースケースは、有線ローカルエリアネットワークにおける通信の保護です。また、MACsecは以下のような用途にも使用することができます:

通信ネットワークにおける重要な制御メッセージを保護するため

インダストリアルオートメーションアプリケーションにおける機密性の高い測定データを保護するために

ポイント・ツー・ポイントのビデオリンクを保護するために

成果物

暗号化されたソースコード、包括的なVHDLテストベンチ、詳細なデータシートが含まれています。MACsec IPには4つのバリエーションがあります:

| RS-XI-1213B | MACsec AES256-GCM |

| RS-XI-1213H | MACsec AES256-GCM、ハイスピード |

| RS-XI-1213E | MACsec AES256-GCM 極限速度 |

会社について

Hardware-based security solutions using standardized cryptographic algorithms. Learn more about the company on their website, Xiphera.com.

価格や詳細についてご興味のある方は、こちらをご覧ください。

当社のテクニカルセールスチームは、在庫状況や構成情報を提供したり、技術的な質問に答えたりする準備ができています。

"*"は必須項目